在现代网络中,交换机与无线网络的结合越来越紧密。一些交换机支持无线接入点(AP)功能,可以为无线网络提供有线连接。通过这种方式,可以实现有线网络和无线网络的无缝融合,为用户提供更加便捷的网络接入方式。随着人们对环保意识的提高,交换机的节能环保也成为了一个重要的考量因素。一些交换机采用了低功耗设计,在不影响性能的前提下,降低能源消耗。同时,交换机的包装也越来越注重环保,采用可回收材料,减少对环境的污染。交换机的端口数量多样,适应不同规模的网络环境。佛山2960X-24PS-L交换机安装

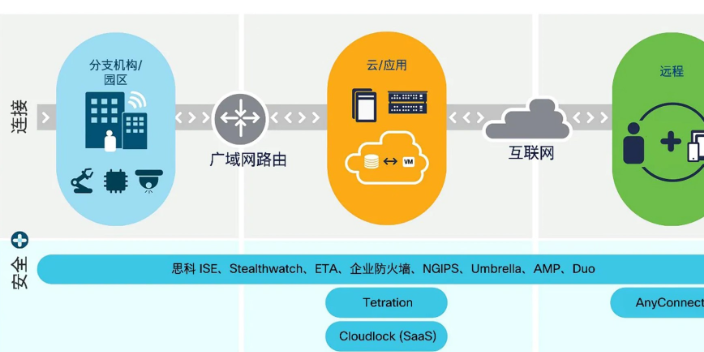

思科的安全应用可确保全方面保护所有网络域。借助思科Catalyst解决方案的内置安全功能,您可以对网络中的人员和设备了如指掌,帮助构建完整的零信任访问安全模型,并制定威胁防御、检测和响应策略,以实现持续保护。例如,在园区和分支机构中,思科高级恶意软件防护(AMP)可防御高级恶意软件,而思科Umbrella™使用DNS来阻止所有端口和协议中的威胁。此外,思科ISE还通过其自适应和动态网络分区防御威胁,思科加密流量分析(ETA)无需解码即可检测隐藏在加密网络流量中的恶意软件活动。肇庆2960X-24PS-L交换机停产交换机具有强大的学习能力,能自动构建网络拓扑结构。

思科交换机还支持很多标准和功能,可以为您的全数字化建设提供有力支持。其中包括业界比较高的长久以太网供电(PoE)、PoE+和思科通用型POE(思科UPOE®)*密度以提供组播支持、音频视频桥接(AVB)*、时间同步(IEEE1588)*和基于CiscoDNAServiceforBonjour的Bonjour服务发现。思科Catalyst9000交换机还采用集中定义的策略来扩展网络信任范围,从而能够安全地识别和自行自启设备。随着物联网的出现,企业网络面临两个主要挑战。首列个,也是比较重要的挑战,就是安全。物联网设备通常无外设;连接到网络后,无需人工干预即可访问网络。第二个挑战是访问。物联网的潜在规模(预计到2021年设备数量将达到全球人口的三倍)使手动配置和策略设置变得无法管理。因此必须使用灵活的自动化网络调配、分段和策略管理(就像思科Catalyst9000交换机中所提供的),使网络无需中断即可支持物联网,同时限制物联网设备的网络访问位置。

思科交换机中的另一项独特功能是加密流量分析(ETA),通过该功能,我们可明显增强安全性。如今,几乎近一半的网络攻击都隐藏在加密流量中,而且这个比例还在继续增长。ETA对来自交换机的NetFlow数据进行大范围深层次的分析,通过学习功能发现可以预示传入威胁的异常。识别已知威胁的特点(甚至是在加密流量中)并采取行动,而无需解码流量,这意味着网络更安全,且不会对数据隐私或网络性能产生影响。安全和策略实施在整个网络中协同工作,这可以简化复杂性,使您的企业更安全,并且提高您的工作效率。总之,端到端安全可以缩小攻击面,在攻击发生前保护您的网络;提供主动分析,在攻击过程中检测恶意软件和威胁;在攻击发生后,提供快速自动威胁响应和遏制。企业级交换机稳定性高,为企业网络提供可靠保障。

思科交换机提供智能流量管理,确保一切顺利进行。灵活的标记、分类和调度机制以线速为数据、语音和视频流量提供非凡的性能。主要QoS功能包括:●每个端口比较多八个出口队列和严格的优先级排队,以便优先级比较高的数据包在所有其他流量之前提供服务。●异形轮循机制(SRR)调度和加权尾部丢弃(WTD)拥塞避免。●基于流量的速率限制,每个端口比较多256个聚合或单个监察器。●802.1p服务等级(CoS)和差分服务代码点(DSCP)分类,可按源和目标IP地址、MAC地址或第4层TCP/UDP端口号对每个数据包进行标记和重新分类。●跨堆栈QoS,允许跨2960-X和2960-XR系列交换机的堆栈配置QoS。●思科承诺信息速率(CIR)功能,以低至8Kbps的增量提供带宽。●使用QoSACL(IPACL或MACACL)、类映射和策略映射,根据源和目标IP地址、源和目标MAC地址、第4层TCP/UDP信息或这些字段的任意组合进行速率限制。接入层交换机用于连接终端用户设备,是用户接入网络的重要入口。佛山2960X交换机电源

网管型交换机可通过软件远程管理,方便网络管理员配置参数和监控状态。佛山2960X-24PS-L交换机安装

通过利用思科软件将强大的策略自动化和分析网络协调功能与用于园区的一系列下一代交换机、无线接入点和控制器相结合,思科安全网络接入可帮助IT对进入网络中的一切人员和设备进行安全注册和分段,从而提高企业生产力并改善用户体验。始终安全利用内置安全功能,您可以对网络中的人员和事物了如指掌,控制所有连接,并可根据业务意图进行软件定义分段从而减少受攻击面。思科是首列一家提供端到端融合有线和无线解决方案的供应商,该解决方案具有安全、分段和加密流量分析(ETA)等创新功能,无需解码即可检测隐藏在加密网络流量中的恶意软件活动。佛山2960X-24PS-L交换机安装

文章来源地址: http://txcp.chanpin818.com/csjhsb/wljhj/deta_24342920.html

免责声明: 本页面所展现的信息及其他相关推荐信息,均来源于其对应的用户,本网对此不承担任何保证责任。如涉及作品内容、 版权和其他问题,请及时与本网联系,我们将核实后进行删除,本网站对此声明具有最终解释权。

[VIP第1年] 指数:3

[VIP第1年] 指数:3